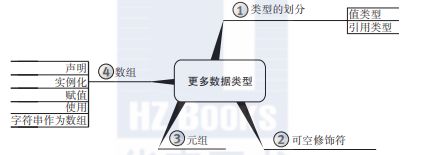

点击查看第一章点击查看第二章 第3章 更多数据类型 第2章讨论了所有C#预定义类型,简单提到了引用类型和值类型的区别。本章继续讨论数据类型,深入解释类型划分。此外,本章还要讨论将数据元素合并成元组的

带你读《Istio入门与实战》之一:服务网格与Istio-阿里云开发者社区

实战点击查看第二章点击查看第三章Istio入门与实战 毛广献 编著第1章 服务网格与Istio本章介绍服务网格的由来,以及服务网格给服务开发部署带来什么样的变化,并介绍一个成熟的开源服务网格实现—I

带你读《Istio入门与实战》之二:实验说明-阿里云开发者社区

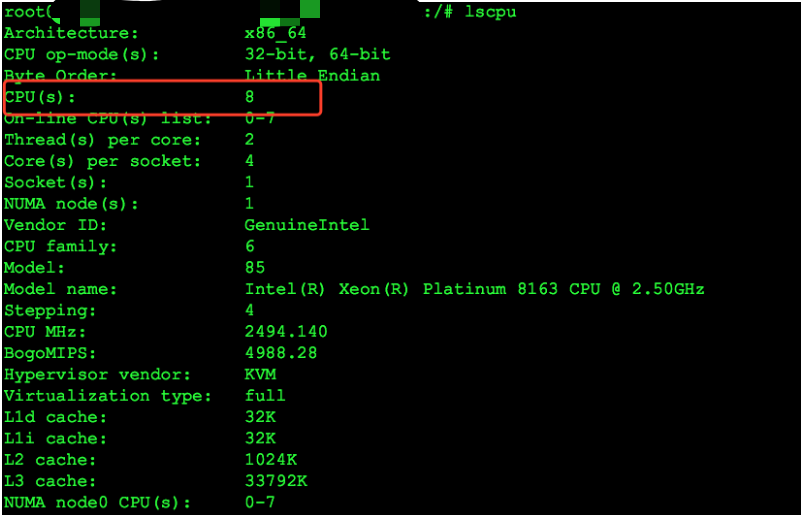

点击查看第一章点击查看第三章 第2章 实验说明为了能更好地演示和学习Istio,我们搭建了一个Istio的实验环境,以便后续章节进行实验。本章主要介绍实验的环境,以及在创建实验环境时需要注意的事项。实

带你读《Istio入门与实战》之三:使用Vagrant管理虚拟机-阿里云开发者社区

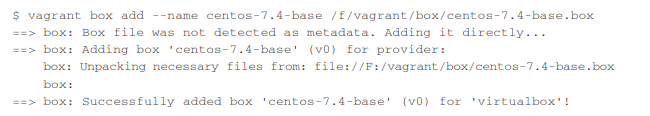

点击查看第一章点击查看第二章 第3章 使用Vagrant管理虚拟机本章主要介绍如何使用Vagrant管理虚拟机,为了保持实验环境的一致性,并能快速创建恢复实验环境,本章会介绍Vagrant的简单使用方

带你读《中老年人学智能手机应用全攻略》之一:安全放心地使用手机-阿里云开发者社区

中老年人学智能手机应用全攻略:视频图文版点击查看第二章点击查看第三章王岩 等 编著 第1章 安全放心地使用手机 内容摘要 随着科技的不断发展,智能手机已经深入到日常生活的各个层面。特别是在移动支付

当egg遇见K8s会发生什么?-阿里云开发者社区

Egg介绍:Egg 奉行『约定优于配置』,按照一套统一的约定进行应用开发,团队内部采用这种方式可以减少开发人员的学习成本,开发人员不再是『钉子』,可以流动起来。没有约定的团队,沟通成本是非常高的,比如

带你读《物联网渗透测试》之一:IoT渗透测试-阿里云开发者社区

网络空间安全技术丛书点击查看第二章点击查看第三章物联网渗透测试IoT Penetration Testing Cookbook 亚伦·古兹曼(Aaron Guzman)阿迪蒂亚·古普塔(Aditya

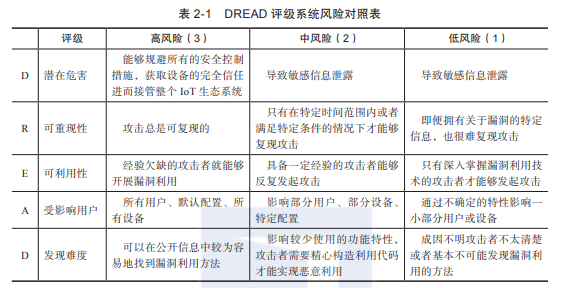

带你读《物联网渗透测试》之二:IoT威胁建模-阿里云开发者社区

点击查看第一章点击查看第三章 第2章 IoT威胁建模本章将主要介绍以下主题: 威胁建模概念简介。 IoT设备威胁建模剖析。 固件威胁建模。 IoT Web应用威胁建模。 IoT移动应用威胁建模。 I

带你读《物联网渗透测试》之三:固件分析与漏洞利用-阿里云开发者社区

点击查看第一章点击查看第二章 第3章 固件分析与漏洞利用本章将主要讨论以下主题: 固件分析方法。 固件提取。 固件分析。 文件系统分析。 基于固件仿真的动态分析。 ARM与MIPS架构下二进制文件的

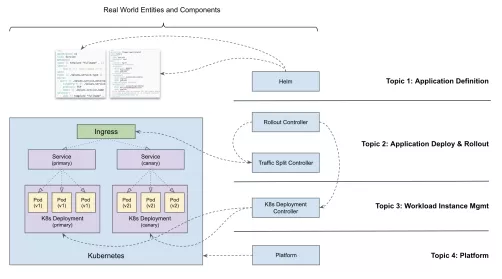

阿里巴巴 Kubernetes 应用管理实践中的经验与教训-阿里云开发者社区

作者 | 孙健波(阿里巴巴技术专家)、赵钰莹 导读:云原生时代,Kubernetes 的重要性日益凸显。然而,大多数互联网公司在 Kubernetes 上的探索并非想象中顺利,Kubernetes 自